mirror of

https://github.com/xvzc/SpoofDPI.git

synced 2024-12-22 14:26:31 +00:00

3.0 KiB

3.0 KiB

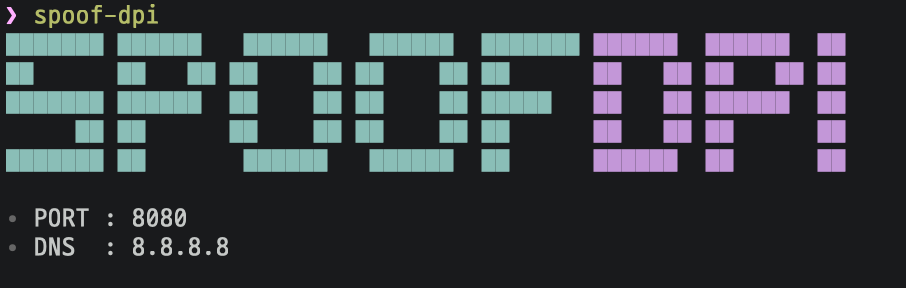

SpoofDPI

选择语言: 🇬🇧English, 🇰🇷한국어, 🇨🇳简体中文, 🇷🇺Русский, 🇯🇵日本語

规避深度包检测的简单工具

Installation

See the installation guide for SpoofDPI here.

使用方法

Usage: spoofdpi [options...]

-addr string

listen address (default "127.0.0.1")

-banner

enable banner (default true)

-debug

enable debug output

-dns-addr string

dns address (default "8.8.8.8")

-dns-port int

port number for dns (default 53)

-enable-doh

enable 'dns-over-https'

-pattern value

bypass DPI only on packets matching this regex pattern; can be given multiple times

-port int

port (default 8080)

-system-proxy

enable system-wide proxy (default true)

-timeout int

timeout in milliseconds; no timeout when not given

-v print spoofdpi's version; this may contain some other relevant information

-window-size int

chunk size, in number of bytes, for fragmented client hello,

try lower values if the default value doesn't bypass the DPI;

when not given, the client hello packet will be sent in two parts:

fragmentation for the first data packet and the rest

如果你在 Chrome 浏览器使用其他 VPN 扩展比如 Hotspot Shield 请去 设置 > 扩展程序禁用它们

OSX

运行 spoofdpi ,然后它会自动设置自身为代理

Linux

运行 spoofdpi 然后加上代理参数运行你的浏览器

google-chrome --proxy-server="http://127.0.0.1:8080"

工作原理

HTTP

因为世界上许多网站都已支持 HTTPS ,SpoofDPI 不会规避对 HTTP 请求的 DPI,但是它仍会为 HTTP 请求提供代理。

HTTPS

尽管 TLS 加密了握手的每一步,但是在 Client Hello 中的域名仍然是明文的。因此如果有人看到 Client Hello 包就可以知道你在连接什么网站。这给 DPI 提供了很大方便,我们也看到连接在 Client Hello 之后就会被屏蔽掉。我之前尝试了规避这种审查,并发现,如果把 Client Hello 分包,只有第一个 chunk 会被检测。SpoofDPI 只要在第一个分包发送 1 byte,然后再发送其他部分就能规避。

启发

Green Tunnel by @SadeghHayeri

GoodbyeDPI by @ValdikSS